Cómo hacer backups en ambientes virtualizados

Cada vez más las empresas están migrando a las estructuras virtuales, pero la concentración de la información en este tipo de infraestructuras obliga a la utilización de soluciones destinadas a proteger el entorno y garantizar los más efectivos procesos de respaldo o recuperación de archivos y equipos.

Staff HD

No cabe duda que escalar los ambientes físicos hacia ambientes virtuales es una práctica que beneficia a cualquier tipo y tamaño de empresas; sin embargo, siempre ha sido necesario contar con un cierto expertise para sacar el mejor provecho de esa migración y, sobre todo, para lograr un manejo adecuado y responder ante las dificultades técnicas y operativas del nuevo entorno.

No cabe duda que escalar los ambientes físicos hacia ambientes virtuales es una práctica que beneficia a cualquier tipo y tamaño de empresas; sin embargo, siempre ha sido necesario contar con un cierto expertise para sacar el mejor provecho de esa migración y, sobre todo, para lograr un manejo adecuado y responder ante las dificultades técnicas y operativas del nuevo entorno.

Anteriormente cualquier tarea de procesamiento o la ejecución de las máquinas sólo se realizaban de forma local, pero cuando se tiene una estructura virtual todo se realiza en un servidor, lo cual conlleva varias dificultades, y uno de los principales problemas al respecto tiene que ver con la labor de respaldar o recuperar tanto la información como los equipos.

Los expertos informáticos saben que una máquina dentro de un ambiente virtual no es más que un conjunto de archivos y, en ese sentido, rescatar datos o equipos dañados o perdidos obligaba a restaurar toda la máquina, algo que resulta ser un proceso costoso y complicado, aparte de que se debe destinar varios recursos técnicos y ocupar más espacio en discos.

Cuando una empresa cuenta con cientos de usuarios (que originalmente estaban preparados para un entorno físico y no para uno virtual) y a éstos se les quiere asignar un cliente o una máquina virtualizada, por ejemplo, se corre el riesgo de no respaldar correctamente algún archivo, más aún si al momento del backup o de la recuperación sus máquinas están apagadas o no cuentan con el espacio necesario en disco. ¿Y qué pasaría si además todos los usuarios se ponen a respaldar de manera simultánea?, el resultado es un gran consumo de los recursos del servidor virtual.

Cuando una empresa cuenta con cientos de usuarios (que originalmente estaban preparados para un entorno físico y no para uno virtual) y a éstos se les quiere asignar un cliente o una máquina virtualizada, por ejemplo, se corre el riesgo de no respaldar correctamente algún archivo, más aún si al momento del backup o de la recuperación sus máquinas están apagadas o no cuentan con el espacio necesario en disco. ¿Y qué pasaría si además todos los usuarios se ponen a respaldar de manera simultánea?, el resultado es un gran consumo de los recursos del servidor virtual.

Así las cosas, los administradores de sistemas y las organizaciones en general siempre han enfrentado el desafío de acceder a herramientas que les permitan controlar equipos en entornos virtuales sin caer en problemáticas como las antes mencionadas.

A manera de ejemplo, y para no quedarnos sólo en la mención de problemáticas como las anteriores, cabe mencionar que UltraBac Software maneja una alternativa conocida como vSphere Agent, la cual posibilita integrar al ambiente virtual (y al sistema VMware en específico) una solución para realizar respaldos o restauraciones de las máquinas virtuales pero a nivel granular; es decir, sin tener que restaurar todo el equipo sino sólo los archivos que necesiten recuperarse.

No es necesario utilizar un “agente” para cada una de las máquinas virtuales, pues se trata de una API que se integra directamente a vSphere; asimismo, la herramienta posibilita iniciar cualquier máquina o tomar archivos que incluso están bloqueados por el sistema operativo virtual y desbloquearlos a fin de hacer una restauración o el respaldo.

El Agente para vSphere de UltraBac no toca los archivos bloqueados para no romper la estabilidad del sistema sino que realiza un backup incremental a lo que se tiene ya almacenado desde el último proceso de respaldo, logrando una actualización de las imágenes de la máquina virtual en pocos minutos o tomando snapshots del equipo a fin de regresar a la funcionalidad original o hacia un punto seguro de restauración, haciendo que el usuario no pierda tiempo operativo y pueda seguir trabajando con su máquina en caso de algún incidente.

El respaldo vía snapshots no es más que una “fotografía” que se le toma a la máquina virtual, la cual podrá almacenarse en cualquier dispositivo local o remoto, ya sea cinta, disco duro, USB, NAS/SAN, SFTP o librería.

Al trabajar en completa armonía con VMware y su solución vSphere, el Agente de UltraBac permite ver lo mismo que ve el sistema virtualizador, así como realizar una restauración rápida, fácil, sin tantos procesos y sin impactar el ancho de banda de la red debido a que el respaldo se realiza dentro del ambiente virtual.

UltraBac trabaja a nivel nativo gracias a esta integración que tiene con vSphere, evitando así el uso de software adicional; igualmente, puede utilizar imágenes incrementales para hacer los respaldos sin tener que retirar los archivos de la máquina virtual fuera del entorno virtualizado, pues lo hace directamente sobre el datastore donde también se realiza el proceso de restauración, eliminando pasos intermedios y dejando en unos cuantos segundos toda la información disponible para el usuario.

La capacidad del Agente vSphere para ejecutar copias de seguridad incrementales permite también que las imágenes de las máquinas se actualicen constantemente y se recuperen en un momento especificado.

Una ventaja financiera

Cabe resaltar que las experiencias de los usuarios que han probado esta opción han sido muy positivas; asimismo, la herramienta trabaja tanto para VMware como para HyperV de Microsoft, dos de los sistemas de virtualización más utilizados en la actualidad.

Otro aspecto importante del vSphere Agent de UltraBac tiene que ver con el nivel de ahorro y las opciones de licenciamiento, y es que antes, cuando se quiso aprovechar la tecnología para instalar un cliente en todas las máquinas dentro de entornos virtuales (ya sea para hacer respaldos o restauraciones), era necesario adquirir una licencia por cada máquina, lo cual elevaba sobremanera los costos, pero la oferta de UltraBac no se basa en el número de equipos sino en la cantidad de sockets que tiene el servidor físico donde se alberga todo el entorno virtual.

Independientemente de estos beneficios, la labor de administrar un ambiente virtualizado no deja de ser compleja, sobre todo porque existen varios tópicos alineados a este tipo de infraestructuras (hablamos de sistemas para la conversión de entornos, máquinas virtuales, accesos a nivel de archivos, alta disponibilidad, balanceo de cargas, etcétera), aunque la sencillez es quizá algo de lo más destacable de la solución de UltraBac al ayudar a todas aquellas empresas que tienen implementado VMware y que buscan respaldar sus equipos e información virtuales de una manera sencilla y a un costo verdaderamente bajo.

Las compañías deben tener instalado en sus redes el sistema UltraBac, al cual estará reportando el Agente de vSphere, una de las soluciones que forma parte de un paquete completo de UltraBac y de la versión básica de UBDR Gold.

www.hdmexico.com.mx

www.hdlatinoamerica.com

Views

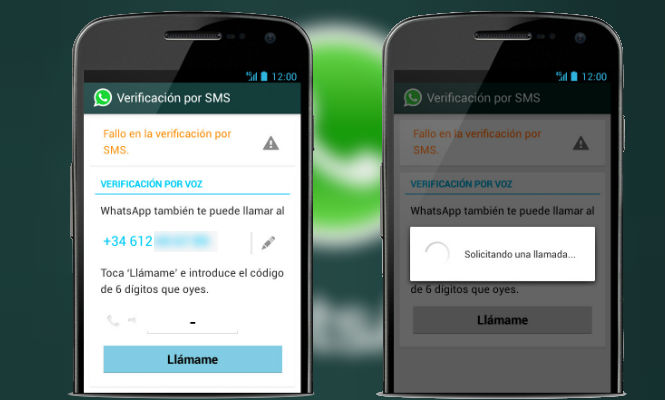

El último de estos engaños se llama WhatsApp Trendy Blue, el cual destaca entre los demás por poseer el icono de la bocina telefónica en azul, en lugar de tono tradicional verde.

El último de estos engaños se llama WhatsApp Trendy Blue, el cual destaca entre los demás por poseer el icono de la bocina telefónica en azul, en lugar de tono tradicional verde.

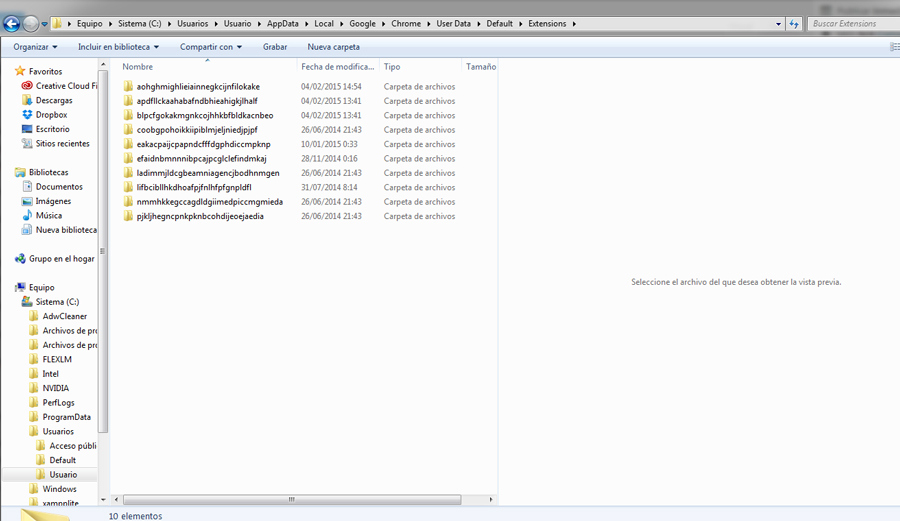

El virus es tan potente que toma control absoluto de la cuenta de Facebook del usuario. Bloquea ciertos botones como el del manejo de la seguridad de la cuenta y el cierre de sesión. Se instala automáticamente en una extensión del navegador que propaga la amenaza. Para eliminarlo se pueden tomar algunas acciones para limpiar o recuperar la cuenta de Facebook:

El virus es tan potente que toma control absoluto de la cuenta de Facebook del usuario. Bloquea ciertos botones como el del manejo de la seguridad de la cuenta y el cierre de sesión. Se instala automáticamente en una extensión del navegador que propaga la amenaza. Para eliminarlo se pueden tomar algunas acciones para limpiar o recuperar la cuenta de Facebook:

Ya lo sabes, mejor una frase que una contraseña.

Ya lo sabes, mejor una frase que una contraseña. Tal es el caso de WebTitan Cloud, una poderosa herramienta basada en la nube con 99.99% de disponibilidad que no requiere de recursos propios o software de usuario final; además es extraordinariamente simple, rápida y se adapta de manera transparente a los lineamientos de seguridad de cada empresa, proporcionando un motor de políticas granular para la administración de usuarios, grupos, categorías, horarios de trabajo y demás funciones que garanticen una mayor productividad.

Tal es el caso de WebTitan Cloud, una poderosa herramienta basada en la nube con 99.99% de disponibilidad que no requiere de recursos propios o software de usuario final; además es extraordinariamente simple, rápida y se adapta de manera transparente a los lineamientos de seguridad de cada empresa, proporcionando un motor de políticas granular para la administración de usuarios, grupos, categorías, horarios de trabajo y demás funciones que garanticen una mayor productividad.