Validación bifactorial para reforzar la seguridad

A fin de reforzar la seguridad de las redes corporativas, el fabricante ofrece la solución Secure Authentication diseñada para dispositivos móviles.

Staff HD México

Algunas consultoras y proveedores especializados en la protección informática coinciden en que aproximadamente el 75% de las pequeñas y medianas empresas de Latinoamérica sufrió algún tipo de incidente en los últimos 12 meses, y aunque los negocios ubicados en este segmento no necesariamente son el objetivo principal de los atacantes, bien podrían convertirse en presas fáciles si no cuentan con las adecuadas y más robustas prácticas de seguridad.

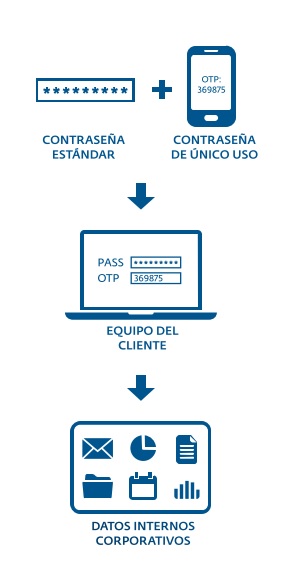

Concuerdan además en que el riesgo número uno para la seguridad empresarial está relacionado con el robo de contraseñas, las que suelen ser estáticas, cortas, de baja complejidad y, por ende, muy adivinables o predecibles. Es evidente que la simple combinación de usuario + contraseña puede llegar a ser un cheque al portador, por lo que los expertos recomiendan utilizar métodos como el de Doble Factor de Autenticación (2FA), cuyos beneficios se incrementan hoy en día debido a los riesgos de utilizar dispositivos móviles para acceder a las redes de las organizaciones.

Concuerdan además en que el riesgo número uno para la seguridad empresarial está relacionado con el robo de contraseñas, las que suelen ser estáticas, cortas, de baja complejidad y, por ende, muy adivinables o predecibles. Es evidente que la simple combinación de usuario + contraseña puede llegar a ser un cheque al portador, por lo que los expertos recomiendan utilizar métodos como el de Doble Factor de Autenticación (2FA), cuyos beneficios se incrementan hoy en día debido a los riesgos de utilizar dispositivos móviles para acceder a las redes de las organizaciones.

Diseñada para el mundo móvil y teniendo en cuenta la productividad en las empresas, ESET Secure Authentication se presentó recientemente en el mercado como una eficaz alternativa para salvaguardar la identidad o las transacciones en todos los lugares donde se necesite, proporcionando acceso remoto seguro y sin complicaciones a VPNs, Outlook Web Access/App (OWA) y a muchas otras herramientas y redes de datos corporativas; es una potente solución que brinda una capa adicional de seguridad a través de la autenticación bifactorial, sin tokens de hardware o tarjetas inteligentes, y se basa en la emisión aleatoria de contraseñas de un solo uso (OTP), mismas que son generadas en los dispositivos nómadas de los empleados y no pueden predecirse ni volver a utilizarse.

Para generar la OTP no se requiere de conexión a Internet; ésta se conforma por números de hasta seis dígitos y su envío puede realizarse mediante la aplicación, la cual se instala con un solo toque en el teléfono móvil o tablet del cliente o a través de un SMS. Las opciones de integración flexible y en tan solo 10 minutos hacen innecesario el hardware adicional para la validación de cada acceso, por lo que los costos para las empresas se mantienen bajos.

Fácil integración multiplataforma

ESET Secure Authentication cuenta con soporte nativo para OWA, Microsoft Exchange 2007, 2010 y 2013; es compatible con endpoints críticas (el Panel de Control de Exchange 2010 y el Centro de Administración de Exchange 2013); puede usarse además con una amplia gama de dispositivos VPN y herramientas corporativas, entre las que se incluyen Microsoft SharePoint y Microsoft Dynamics CRM.

ESET Secure Authentication cuenta con soporte nativo para OWA, Microsoft Exchange 2007, 2010 y 2013; es compatible con endpoints críticas (el Panel de Control de Exchange 2010 y el Centro de Administración de Exchange 2013); puede usarse además con una amplia gama de dispositivos VPN y herramientas corporativas, entre las que se incluyen Microsoft SharePoint y Microsoft Dynamics CRM.

La autenticación con esta herramienta es ultrarresistente y sumamente sencilla para todos los puntos de acceso remoto de Microsoft, como MS SharePoint y Dynamics; asimismo, se tiene la garantía de soporte para las plataformas más utilizadas del mercado: Windows Mobile, Windows Phone, Android, iOS, Java, Symbian y Blackberry.

ESET Secure Authentication puede integrarse con los servicios basados en RADIUS o mediante una API con autenticaciones existentes basadas en Active Directory. Por su parte, el SDK (Software Development Kit) permite incorporar la solución a cualquier sistema desarrollado por la propia empresa sin utilizar Active Directory y ofrece una amplia flexibilidad, mejorando de esta manera el alcance.

Las organizaciones de todos tamaños y giros se verán beneficiadas al añadir otra capa de protección que obliga a los usuarios a validar doblemente su identidad, previniendo fraudes y cumpliendo con estándares y normativas como PCI-DSS, FFIEC, Sarbanes Oxley, NIST, IS Standards o HIPAA.

Views

[/su_spoiler]

[/su_spoiler]