Los increíbles trofeos de Mario Kart

Aunque a veces parece imposible que Nintendo of America nos decepcione aún más, siempre llegan sus compañías hermanas para dejarla en ridículo. Hoy, Nintendo of Europe nos hizo maldecir a la empresa comandada por Reggie Fils-Aime al mostrar unos increíbles trofeos de Mario Kart 7 que estarán disponibles en Club Nintendo de Europa.

Los trofeos tienen un diseño impresionante y, por lo que vemos en las fotografías de Club Nintendo, cuentan con un alto nivel de detalle. Hay 5 trofeos disponibles, los cuales están basados en las copas más importantes de Mario Kart 7: Mushroom Cup, Leaf Cup, Banana Cup, Shell Cup y Special Cup.

Si vives en Europa y por alguna razón nos estás leyendo, te informo que cada trofeo cuesta 5000 estrellas. Es decir, para adquirir uno de estos trofeos necesitas registrar mínimo 20 juegos de Nintendo Wii U o Nintendo 3DS.

These Mario Kart 7 Trophies are now available from the Club Nintendo Stars Catalogue! http://t.co/awyIz13RdD pic.twitter.com/dHAEIH48UK

— Nintendo of Europe (@NintendoEurope) agosto 11, 2015

Como sabrás, el fin de Club Nintendo está cerca, por lo que era lógico que Nintendo quisiera cerrar su programa de recompensas con broche de oro. Por desgracia, los jugadores americanos no tuvimos oportunidad de adquirir premios tan asombrosos como los que ofreció Nintendo of Europe y la mayoría nos tuvimos que conformar con descargas de títulos digitales a cambio de nuestras monedas.

¿Te hubiera gustado que Nintendo of America ofreciera una recompensa similar? ¿Cuál fue el mejor regalo que obtuviste por medio de Club Nintendo?

Fuente:levelup.com

Views

Por Ricardo García F.*

Por Ricardo García F.* Los avances del Senado mexicano en materia legal con respecto a la explotación infantil fueron reconocidos en 2007 por el Fondo de las Naciones Unidas para la Infancia, debido a que -por primera vez en nuestro país- se tipificó como “graves” a los delitos de turismo sexual contra menores de edad, la pornografía infantil (incluyendo la que se promueve vía Internet) y la trata o el lenocinio de personas con menos de 18 años, mientras que siete años antes la propia UNICEF había publicado un estudio en el cual informaba que alrededor de 16 mil pequeños fueron víctimas de explotación sexual en México.

Los avances del Senado mexicano en materia legal con respecto a la explotación infantil fueron reconocidos en 2007 por el Fondo de las Naciones Unidas para la Infancia, debido a que -por primera vez en nuestro país- se tipificó como “graves” a los delitos de turismo sexual contra menores de edad, la pornografía infantil (incluyendo la que se promueve vía Internet) y la trata o el lenocinio de personas con menos de 18 años, mientras que siete años antes la propia UNICEF había publicado un estudio en el cual informaba que alrededor de 16 mil pequeños fueron víctimas de explotación sexual en México.

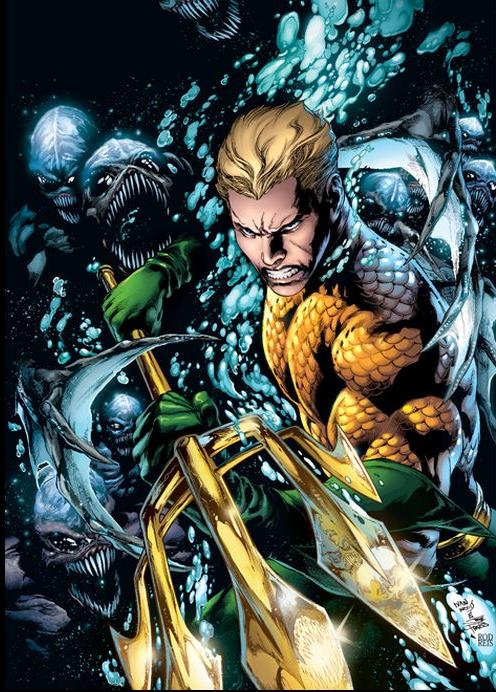

Los resultados del estudio explican que por qué los sitios que destacan a estos superhéroes populares tienen el potencial de ser blancos de los cibercriminales.

Los resultados del estudio explican que por qué los sitios que destacan a estos superhéroes populares tienen el potencial de ser blancos de los cibercriminales.